Quais são os 4 tipos básicos de sistemas de criptografia?

Resumo do artigo: Tipos de criptografia e componentes

Quais são os 4 componentes da criptografia?

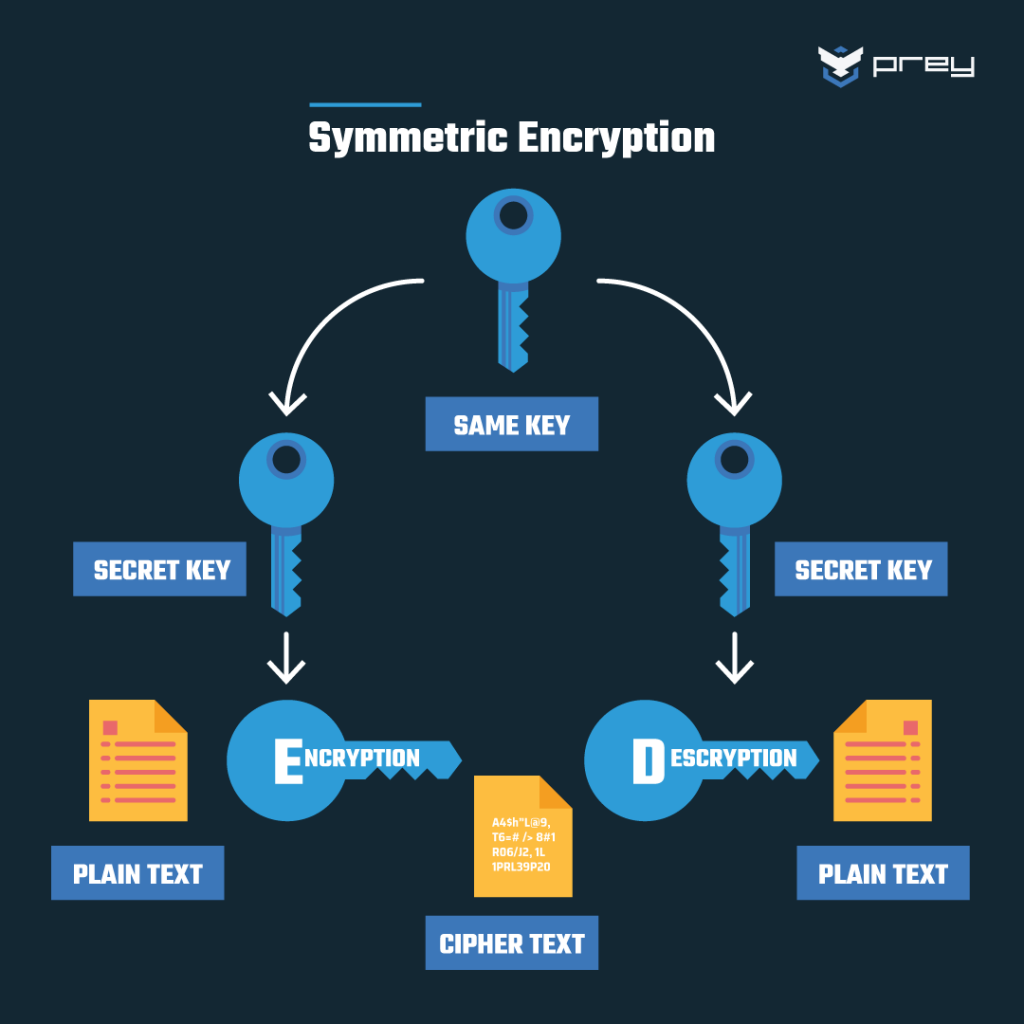

Os principais componentes de um sistema de criptografia são: (1) texto simples (mensagem não criptografada), (2) algoritmo de criptografia (funciona como um mecanismo de travamento para uma segura), (3) chave (funciona como a combinação do Safe) e (4 ) CipherText (produzido a partir da mensagem de texto simples por chave de criptografia).

Quais são os principais tipos de criptografia?

Existem dois tipos de criptografia em uso generalizado hoje: criptografia simétrica e assimétrica. O nome deriva se a mesma chave é usada ou não para criptografia e descriptografia.

Quais são as três formas populares de criptografia?

3 tipos de criptografia para proteger seu conjunto de dados. O método de criptografia simétrica usa uma única chave para criptografar e descriptografar os dados.Assimétrico. O segundo método principal de criptografia é a criptografia assimétrica, às vezes conhecida como criptografia de chave pública.Hashing.

Quais são os 5 componentes da criptografia?

Existem cinco componentes principais de um sistema de criptografia simétrica: texto simples, algoritmo de criptografia, chave secreta, texto cifra e algoritmo de descriptografia.

O que é criptografia de nível 4?

As chaves privadas só podem entrar ou sair de forma criptografada. Nível 4: Este nível torna os requisitos de segurança física mais rigorosos, exigindo a capacidade de ser ativo, apagando o conteúdo do dispositivo se detectar várias formas de ataque ambiental.

Quais são os 4 objetivos da criptografia?

A criptografia tem quatro objetivos principais: confidencialidade, integridade, autenticação e não repudiação.

Quais são as quatro 3 técnicas de criptografia mais seguras?

A maioria dos profissionais de segurança da Internet (IS) dividem a criptografia em três métodos distintos: simétrico, assimétrico e hashing.

Qual é o padrão de criptografia mais amplamente usado?

Aes se tornou o algoritmo mais popular usado em criptografia simétrica. O processo de seleção transparente estabelecido pelo NIST ajudou a criar um alto nível de confiança nos especialistas em segurança e criptografia.

Quais são as duas técnicas de criptografia comuns?

Os dois principais tipos de criptografia são criptografia simétrica e criptografia assimétrica. A criptografia assimétrica também é conhecida como criptografia de chave pública. Na criptografia simétrica, existe apenas uma chave, e todas as partes comunicadoras usam a mesma chave (secreta) para criptografia e descriptografia.

Quais são os três pilares da criptografia?

Em particular, nos concentramos nos três pilares essenciais da criptografia, incluindo criptografia de chave secreta, função de hash unidirecional e criptografia de chave pública. Estudamos como eles funcionam e como são usados em aplicativos do mundo real.

O que é criptografia tipo 5?

Tipo 5. Tipo 5 Use um algoritmo de criptografia proprietário da Cisco que use o algoritmo de hash MD5. Eles são considerados irreversíveis. A única maneira de quebrar as senhas tipo 5 é executando ataques de força bruta.

O que é criptografia da camada 4?

A solução Certos Camada 4 é uma tecnologia de gerenciamento de criptografia que cumpre nossa promessa de Certes Redes

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os 4 componentes da criptografia

Os principais componentes de um sistema de criptografia são: (1) texto simples (mensagem não criptografada), (2) algoritmo de criptografia (funciona como um mecanismo de travamento para uma segura), (3) chave (funciona como a combinação do Safe) e (4 ) CipherText (produzido a partir da mensagem de texto simples por chave de criptografia).

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os principais tipos de criptografia

Existem dois tipos de criptografia em uso generalizado hoje: criptografia simétrica e assimétrica. O nome deriva se a mesma chave é usada ou não para criptografia e descriptografia.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são as três formas populares de criptografia

3 tipos de criptografia para proteger seu conjunto de dados. O método de criptografia simétrica usa uma única chave para criptografar e descriptografar os dados.Assimétrico. O segundo método principal de criptografia é a criptografia assimétrica, às vezes conhecida como criptografia de chave pública.Hashing.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os 5 componentes da criptografia

Existem cinco componentes principais de um sistema de criptografia simétrica: texto simples, algoritmo de criptografia, chave secreta, texto cifra e algoritmo de descriptografia.

Cache

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que é criptografia de nível 4

As chaves privadas só podem entrar ou sair de forma criptografada. Nível 4: Este nível torna os requisitos de segurança física mais rigorosos, exigindo a capacidade de ser ativo, apagando o conteúdo do dispositivo se detectar várias formas de ataque ambiental.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os 4 objetivos da criptografia

A criptografia tem quatro objetivos principais: confidencialidade, integridade, autenticação e não repudiação.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são as quatro 3 técnicas de criptografia mais seguras

A maioria dos profissionais de segurança da Internet (IS) dividem a criptografia em três métodos distintos: simétrico, assimétrico e hashing.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é o padrão de criptografia mais amplamente usado

Aes se tornou o algoritmo mais popular usado em criptografia simétrica. O processo de seleção transparente estabelecido pelo NIST ajudou a criar um alto nível de confiança nos especialistas em segurança e criptografia.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são as duas técnicas de criptografia comuns

Os dois principais tipos de criptografia são criptografia simétrica e criptografia assimétrica. A criptografia assimétrica também é conhecida como criptografia de chave pública. Na criptografia simétrica, existe apenas uma chave, e todas as partes comunicadoras usam a mesma chave (secreta) para criptografia e descriptografia.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os três pilares da criptografia

Em particular, nos concentramos nos três pilares essenciais da criptografia, incluindo criptografia de chave secreta, função de hash unidirecional e criptografia de chave pública. Estudamos como eles funcionam e como são usados nos aplicativos do mundo real.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que é criptografia tipo 5

Tipo 5. Tipo 5 Use um algoritmo de criptografia proprietário da Cisco que use o algoritmo de hash MD5. Eles são considerados irreversíveis. A única maneira de quebrar as senhas tipo 5 é executando ataques de força bruta.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que é criptografia da camada 4

A solução Certos Camada 4 é uma tecnologia de gerenciamento de criptografia que cumpre nossa promessa de Certes Networks Provable Security ™ para quantificar e medir a eficácia de uma estratégia de segurança. A tecnologia Certos Camada 4 permite a criptografia de dados em trânsito na camada 3 e na camada 4.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os três sistemas de criptografia populares usados na web

DES, AES e RSA são os três tipos principais de criptografia. Um 3DES mais recente é uma cifra em bloco que ainda está em uso hoje. O padrão de criptografia de dados triplos (3DES) faz exatamente o que seu nome diz.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Que criptografia o governo dos EUA usa

AES-256

Criptografia de grau militar geralmente se refere a um tipo de criptografia específico, AES-256 (padrão de criptografia avançado). Atualmente, o U.S. O governo nomeou esse algoritmo como o padrão de criptografia e a maioria das organizações de segurança cibernética hoje usam essa forma de criptografia de grau militar.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é o método de criptografia mais seguro em uso hoje

Criptografia AES de 256 bits

A criptografia AES de 256 bits é o padrão de criptografia mais forte e robusto que está disponível comercialmente hoje.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é o método de criptografia mais amplamente usado

Padrão de criptografia avançada (AES)

Padrão de criptografia avançada (AES)

O padrão de criptografia avançado é um algoritmo de criptografia simétrica que é o método de criptografia de dados mais frequentemente usado globalmente. Freqüentemente chamado de padrão -ouro para criptografia de dados, os AES são usados por muitos órgãos governamentais em todo o mundo, inclusive no U.S.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é o método de criptografia mais seguro

Aes. O padrão de criptografia avançado (AES) é o algoritmo confiável como o padrão pelo U.S. Governo e numerosas organizações.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os dois princípios básicos da criptografia

Com o uso do algoritmo convencional, o principal problema de segurança é manter o sigilo da chave. Todos os algoritmos de criptografia fazem uso de dois princípios gerais; substituição e transposição através das quais os elementos de texto simples são reorganizados. Importante é que nenhuma informação deve ser perdida.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que é criptografia tipo 7

As senhas do tipo 7 são criptografadas usando uma cifra fraca e uma chave de criptografia que é conectada ao iOS. As senhas do tipo 7 configuradas em um dispositivo podem ser descriptografadas em qualquer outro dispositivo, porque a chave de criptografia/descriptografia está contida no iOS.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que é criptografia tipo 9

O tipo 9 foi projetado para dificultar a quebra da senha, pois requer uma quantidade significativa de recursos de hardware para fazer isso, aumentando o custo de um adversário para força bruta. As senhas são armazenadas como hashes dentro do arquivo de configuração. A Cisco e a indústria recomendam hashes tipo 9.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são os dispositivos da camada 4

Camada 4 (a camada de transporte)

estão incluídos em cada pacote e usa essas informações para entregar o pacote ao software de camada superior apropriada. Os interruptores da camada 4 tomam decisões de encaminhamento de pacotes com base não apenas no endereço MAC e no endereço IP, mas também no aplicativo um pacote pertence a.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que é um exemplo de camada 4

Exemplos típicos da camada 4 são o protocolo de controle de transmissão (TCP) e o protocolo de datagrama do usuário (UDP).

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Que são os padrões de criptografia mais amplamente utilizados

Aes. O padrão de criptografia avançado (AES) é o algoritmo confiável como o padrão pelo U.S. Governo e numerosas organizações.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é o sistema de criptografia mais forte

A criptografia AES de 256 bits é o padrão de criptografia mais forte e robusto que está disponível comercialmente hoje. Embora seja teoricamente verdade que a criptografia AES de 256 bits é mais difícil de quebrar do que a criptografia de 128 bits, a criptografia AES de 128 bits nunca foi rachada.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual modo de criptografia é mais seguro

Criptografia AES

Um dos tipos de criptografia mais seguros, o padrão de criptografia avançado (AES) é usado por governos e organizações de segurança, bem como por empresas cotidianas para comunicações classificadas.

[/wpremark]